En 2014, cinq mercenaires du cyberespace de l’Amée chinoise ont été inculpés pour des délits tels que le piratage informatique et l’espionnage économique, visant les Américains dans des industries telles que l’énergie nucléaire et solaire. C’était la première fois que des accusations criminelles étaient portées contre des pirates militaires chinois pour des cyberattaques. Mais ils n’ont jamais été jugés.

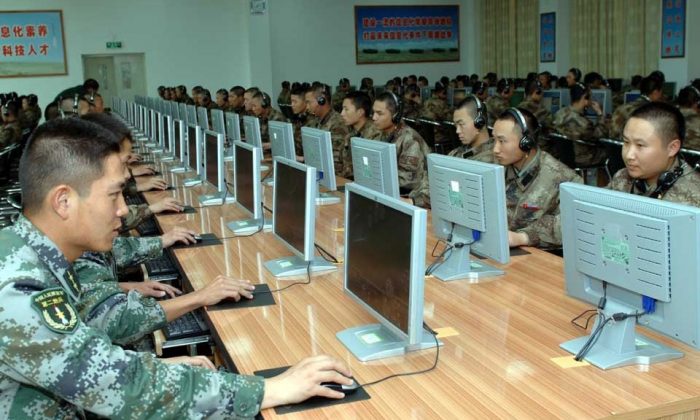

Ces personnes faisaient partie de l’unité 61398 de l’Armée populaire de libération du peuple, l’un des 22 bureaux d’opérations connus du Troisième Département du Département de l’état-major général, la branche de guerre de l’armée chinoise. Chacune de ces directions générales est impliquée dans différentes formes de cyber-opérations, dont beaucoup visent les États-Unis et d’autres pays.

Ces opérations de guerre chinoises ne sont pas isolées du travail d’un bureau individuel.

Vous ne pouvez pas comprendre que les opérations de renseignement et les cyber-opérations sont distinctes les unes des autres lorsque vous essayez de comprendre la nature des opérations chinoises visant à voler la propriété intellectuelle. Tous les ministères sont interreliés entre eux. Le Troisième Département du Le Département de l’état-major général travaille aux côtés de la branche du renseignement humain (Deuxième Département) et aussi de la branche du renseignement électronique (Quatrième Département).

Par exemple, lorsqu’il y a des incidents de vol, il arrive souvent qu’un acteur humain travaille sur au moins un élément de l’intrusion informatique, comme l’utilisation d’une clé USB pour télécharger quelque chose. Les pirates et les espions de l’armée chinoise travaillent ensemble.

Grâce à des entrevues avec d’anciens agents chinois, Epoch Times a appris comment l’une des tactiques consistait à utiliser des sources à l’intérieur – des personnes de la société même qui dérobent des informations. Si l’initié volait des données, les pirates de l’armée chinoise lançaient des cyberattaques contre le même réseau à la même heure, le même jour. Lorsque l’entreprise menait une enquête par des cyberlégistes pour tenter d’analyser la brèche, on a supposé qu’une cyberattaque était à l’origine du vol.

Même s’il y avait suffisamment de preuves pour traduire l’initié en justice, au motif que la personne était impliquée dans le vol et le transfert d’informations, l’initié pourrait pointer du doigt vers l’attaque cybernétique pour prétendre qu’il était accusé à tort d’une violation externe. L’initié pouvait même se retourner et poursuivre l’entreprise en justice. Nous comprenons un peu mieux ce à quoi les États-Unis sont actuellement confrontés, à savoir les opérations de guerre sans restriction de la Chine.

Guerre sans restrictions

Selon Unrestricted Warfare (La guerre sans restrictions (超限战, littéralement « la guerre au-delà des limites »), un livre publié en 1999 par deux colonels de l’armée chinoise, ces opérations couvrent trois spectres différents : l’armée non militaire, l’armée trans-militaire et l’armée classique. Au cœur de cette stratégie se trouve une série de tactiques qui fonctionnent en dehors de ce que l’on pourrait appeler la guerre conventionnelle à grande échelle. Pour qu’une guerre ne soit pas limitée, il suffit de poursuivre un objectif politique par l’exercice de la violence au sens large, c’est-à-dire en allant au-delà de la domination militaire pour combiner sans restriction des éléments des différentes dimensions de la sécurité, en dépassant ses frontières. Les personnes qui travaillent au Troisième Département du Département de l’état-major général, par exemple, utilisent des moyens militaires non conventionnels ; tout pour maîtriser son ennemi.

Les opérations non militaires comprennent des domaines tels que la guerre culturelle, la guerre de propagande, la guerre financière et la guerre économique, qui s’attaquent à des choses qui affectent le PIB d’une nation. La guerre d’affaires utilise l’approche de la « mort par mille coupures », comme le vol de modèles de produits individuels. La cyberguerre, telle que nous la connaissons, tomberait dans le cadre d’opérations trans-militaires, le croisement entre le public et le privé. Les spectres militaires complets de la guerre non conventionnelle comprendraient les attaques par impulsions électromagnétiques, la guerre spatiale et les empoisonnements.

En outre, les cyber-opérations ne sont pas toutes dirigées uniquement par l’armée chinoise. Certaines sont lancées à des fins personnelles par des entreprises individuelles. Il y a seulement quelques années, c’était la mêlée générale. Comme il n’y a pas de traité d’extradition avec la Chine, il n’y a pas de conséquences ni de sanctions réelles pour le lancement de cyber-opérations contre les États-Unis, et les menaces provenant d’acteurs chinois ne subissaient que très peu de pression jusque vers 2014.

En juillet 2017, une source travaillant dans des opérations d’infiltration secrètes dans le darknet a fourni certaines informations et documents à Epoch Times sur un marché criminel exploité par des pirates militaires chinois pendant leur temps libre. Appelé à l’origine Babylon APT, le site Web a par la suite été rebaptisé C-Market (marché criminel) et a vendu un certain nombre de services différents, notamment des renseignements personnels, des documents gouvernementaux, des pièces d’identité gouvernementales, des renseignements sur l’énergie, les hôpitaux, les cartes de crédit et autres. Les opérateurs du site pouvaient également être engagés pour lancer des attaques ciblées.

Un exemple de ce que les exploitants de C-Market vendaient était l’accès au système d’identification des navires de la Garde côtière américaine, dont le prix était annoncé pour environ 5 à 7 bitcoins d’une valeur à l’époque d’environ 10 400 € à 14 000 € (11 761 $ à 16 465 $).

Parmi les clients communs de ces sites sombres figurent les cartels de la drogue mexicains et les gouvernements étrangers ; lorsque la charge de travail des pirates chinois est devenue trop lourde, il y a même eu des conversations enregistrées montrant qu’ils avaient engagé des pirates mercenaires à la solde de différents pays. Ce site met en lumière la façon dont certaines de ces opérations chinoises se déroulent aujourd’hui.

Intervention de l’État

L’autre élément est la réelle intervention de l’État. Le projet 863, le programme du flambeau, le programme 973 et le programme 211 sont tous des noms de différentes cyber-opérations menées par les programmes du Parti communiste chinois qui dirigent le vol économique.

« Chacun de ces programmes s’appuie sur la collaboration et les technologies étrangères pour combler les principales lacunes, selon le livre China’s Industrial Espionage : Technology Acquisition and Military Modernization (L’espionnage industriel chinois : Acquisitions de technologie et modernisation militaire), rédigé par William C. Hannas, James Mulvenon et Anna B. Puglisi.

Après avoir obtenu la technologie ou les données volées, les centres nationaux de transfert de technologie de la Chine entrent en jeu. Ces centres convertissent la technologie ou la propriété intellectuelle volée en biens qui peuvent être utilisés pour le pays.

Environ 202 de ces centres sont des « modèles pour l’émulation par d’autres installations de transfert », selon China’s Industrial Espionage. Le PCC souhaite que les entreprises privées imitent leurs centres, encourageant ainsi la création de programmes supplémentaires.

Certains de ces centres relèvent du Bureau des affaires étrangères, l’un des deux principaux services d’espionnage publics du PCC.

Les auteurs de China’s Industrial Espionage ont résumé le système en disant : « Nous parlons ici d’un système élaboré et complet pour repérer les technologies étrangères, les acquérir par tous les moyens imaginables et les transformer en armes et en biens compétitifs ».

Références:

Le livre Unrestricted Warfare : https://en.wikipedia.org/wiki/Unrestricted_Warfare et https://es.wikipedia.org/wiki/Guerra_irrestricta

Cet article vous a intéressé ? Partagez-le avec vos amis et laissez-nous vos commentaires.

VIDÉO RECOMMANDÉE :

5 méthodes de torture utilisées au Moyen-Âge qui vont vous donner des frissons

Comment pouvez-vous nous aider à vous tenir informés ?

Epoch Times est un média libre et indépendant, ne recevant aucune aide publique et n’appartenant à aucun parti politique ou groupe financier. Depuis notre création, nous faisons face à des attaques déloyales pour faire taire nos informations portant notamment sur les questions de droits de l'homme en Chine. C'est pourquoi, nous comptons sur votre soutien pour défendre notre journalisme indépendant et pour continuer, grâce à vous, à faire connaître la vérité.